До середины 20-го века все услуги в банках и финансовых компаниях предоставлялись вручную. В 50-х годах для упрощения и ускорения ручных операций в банках стали использоваться компьютеры: большие компьютеры (мэйнфреймы), занимавшие несколько комнат. Служащие банка подключались к ним со своих терминалов в режиме разделения времени. Каждому пользователю казалось, что только он один работает на банковском мейнфрейме, а на самом деле процессорное время компьютера равномерно делилось между всеми операторами терминалов.

В таком режиме, идентификация пользователя (определение того, что за монитором не посторонний человек), а также его аутентификация (определение его прав и объёма доступа к информации и услугам), особой проблемы не представляли. Это права были жёстко «зашиты» в самом рабочем терминале, а служащему достаточно было только ввести уникальный пароль.

Такой режим работы стал прообразом будущих облачных услуг, а такой «мейнфрейм» — прародителем частного облака. Мейнфрейм, и комната, где он располагался, в 70-80-х годах превратились в «серверную», частный дата-центр, где серверы банка находились под присмотром и обслуживанием команды его ИТ-специалистов.

В эру облачных вычислений (cloud computing), когда, для снижения затрат, стало возможным арендовать серверы в общем облаке вместо того, чтобы держать их на территории банка, задача идентификации и аутентификации пользователей существенно усложнилась. Но зато и функциональных возможностей стало больше. Теперь стало возможным предоставлять клиентам банка его услуги через Интернет, с использованием виртуальной частной сети VPN, причем, ранжировать их в зависимости от статуса клиента и объёма заказанных им услуг.

Однако, переезд банковских систем в облако, потребовал особого внимания к системам безопасности, и, в частности, к идентификации и аутентификации пользователей.

Очевидный плюс предоставления банковских и финансовых услуг через облако – то, что клиенту не нужно лично являться в банк для совершения какой-либо транзакции: получения кредита, покупки или продажи ценных бумаг и пр. Это значительно повышает доходность банковского бизнеса.

Однако, как банк в каждом случае будет убеждаться, что человек по ту сторону сети за терминалом – именно его клиент, а не злоумышленник?

Для этого чаще всего используется т.н. «двухфакторная идентификация» — во-первых, нужно знать уникальный пароль, во-вторых, ввести в специальное поле высланный банком одноразовый код, например, через СМС. В наиболее строгих системах доступа могут использоваться и многофакторная идентификация: например, электронная дактилоскопия или сканирование сетчатки глаза.

Первичную идентификацию можно проводить по нескольким параметров, в том числе, по рисунку сетчатки глаза, голосу, лицу, отпечатку пальца. И потом, при обращении гражданина в той или иной услугой, банк будет автоматически запрашивать доступ к персональным данным клиента на сайте госуслуг. Такая операция равнозначна посещению банка клиентом с паспортом.

Предполагается, что в будущем такая удалённая идентификация станет доступна и пользователям услуг пенсионных фондов, страховых компаний и пр.

Для корпоративных клиентов могут также использоваться т.н. «USB-токены», представляющие собой USB-флешку с записанной на ней идентификационной информацией, или обеспечивающие автоматическое взаимодействие с облачной системой идентификации, а также специальные чиповые карты. Они могут выглядеть, например, так.

Такие устройства могут применяться для многофакторной идентификации и аутентификации клиентов, при простановке электронной подписи на документы и для шифрования передаваемых по каналам связи данных. Сферы их применения: системы электронного документооборота, электронные торговые площадки, системы дистанционного банковского обслуживания, таможенного декларирования. Они также могут применяться при для отчётности в Пенсионный фонд, ВНС, ЕГАИС и т.п.

Кроме того, такие устройства могут использоваться и в промышленном Интернете Вещей (IIoT), в работе с корпоративными порталами, в промышленном оборудовании и различных устройствах (системы управления теплоснабжением и освещением, видеонаблюдением, и пр.).

Для использования идентификации и аутентификации в публичном облаке, используются системы облачной идентификации и доступа. Они дают возможность администраторам централизованно определять права доступа к облачным услугам и ресурсам. Они особенно подходят для банков и финансовых организаций со сложной организационной структурой.

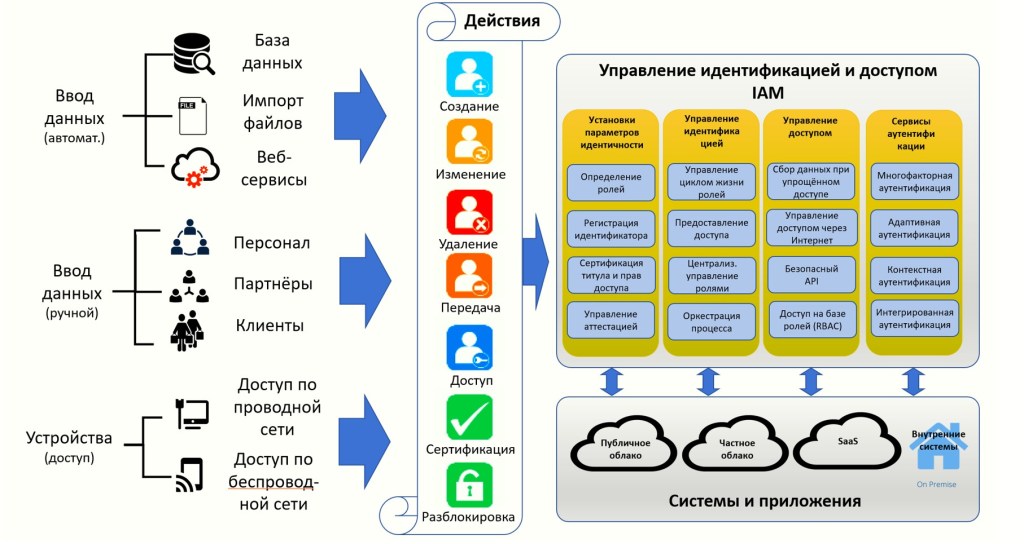

Примерная структура и принцип работы системы облачной идентификации и доступа показаны на рисунке ниже.

В систему могут быть заложены механизмы «нечёткого» поиска на базе технологии «больших данных», снижающие влияние ошибок при вводе и других отклонений. Интеграция сервиса в бизнес-процессы кредитно-финансовой организации существенно экономит рабочее время сотрудников, в среднем – до 1 часа в день на каждого операциониста.

Кроме того, безопасность данных в банковских системах, использующих облачные решения, должна обязательно подкрепляться системами защиты информации (СЗИ) на стороне облачного провайдера, куда банк или финансовая организация выносит свои ИТ-системы на аутсорсинг.

Только комплексное применения различных систем может обеспечить достаточную защиты банковской системы и контроль доступа пользователей, которые, по сути, являются двумя сторонами одной медали. Нельзя также забывать и о других мерах безопасности, достаточно тривиальных, но также очень важных. Например, по данным компании Forbes, 76% инцидентов безопасности происходят по причинам внутреннего «инсайда», иначе говоря, подкупа собственных сотрудников, в первую очередь, системных администраторов.

Не следует пренебрегать и элементарными мерами «информационной гигиены». Джон Саффолк, бывший CIO правительства Великобритании, приводил пример, когда для государственных служащих был составлен список из нескольких десятков пунктов, которым нужно неукоснительно следовать для обеспечения информационной безопасности (ИБ). Причем, выяснилось, что следование только первым нескольким пунктам (таким, например, как запрет на использование сторонних «флешек», регулярное обновление вирусной базы и проверка компьютеров на наличии вирусов, и пр.), сразу позволило предотвратить до 90% инцидентов ИБ.