Управление идентификацией и доступом IAM (Identity and access management) — это комплексная структура бизнес-процессов, политик и технологий, которая облегчает управление электронными или цифровыми удостоверениями. Имея структуру IAM, менеджеры по информационным технологиям (ИТ) могут контролировать доступ пользователей к важной информации в своих организациях.

Системы, используемые для IAM, включают

- системы единого входа

- двухфакторную аутентификацию

- многофакторную аутентификацию

- управление привилегированным доступом.

Эти технологии также обеспечивают возможность безопасного хранения идентификационных данных и профиля пользователя, а также функции управления данными, чтобы гарантировать совместное использование только необходимых идля пользователя данных.

Системы IAM могут быть развёрнуты локально самой организацией, предоставлены сторонним поставщиком через облачную модель подписки, либо развёрнуты в гибридной модели, сочетающей оба подхода.

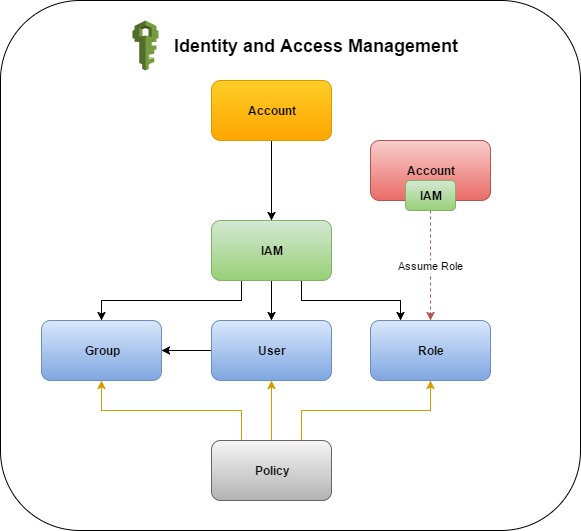

На фундаментальном уровне IAM включает в себя следующие компоненты:

- идентификация людей в системе (есть разница между идентификацией и аутентификацией, о чём ниже);

- роли пользователей в системе и их назначение отдельным лицам;

- добавление, удаление и обновление пользователей и их ролей в системе;

- назначение уровней доступа отдельным лицам или группам лиц;

- защита конфиденциальных данных в системе и безопасность самой системы.

Почему важен IAM?

Руководители предприятий и ИТ-отделы должны обеспечивать защиту доступа к корпоративным ресурсам, чтобы предотвратить их незаконное использование. В результате они больше не могут полагаться на ручные, подверженные ошибкам процессы для назначения и отслеживания прав пользователей. IAM автоматизирует эти задачи и обеспечивает детальный контроль доступа и аудит всех корпоративных активов как локально, так и в облаке.

Список функций IAM постоянно растёт, включая биометрию, аналитику поведения и искусственный интеллект и хорошо соответствует строгим требованиям безопасности. Например, жёсткий контроль IAM над доступом к ресурсам в сильно распределённых и динамичных средах больших организаций согласуется с переходом отрасли от обычных файрволлов к моделям с нулевым доверием (Zero Trust) и с требованиями безопасности Интернета вещей (IoT).

Можно подумать, что IAM предназначена для крупных организаций с большим бюджетом, но на самом деле технологии IAM доступны для компаний любого размера.

Основные компоненты IAM

Инфраструктура IAM позволяет ИТ-специалистам контролировать доступ пользователей к важной информации в своих организациях. Продукты IAM обеспечивают управление доступом на основе ролей, что позволяет системным администраторам регулировать доступ к системам или сетям на основе ролей отдельных пользователей в рамках предприятия.

В этом контексте доступ — это способность отдельного пользователя выполнять определённую задачу, например просматривать, создавать или изменять файл. Роли определяются в зависимости от должности, полномочий и ответственности на предприятии.

Системы IAM должны выполнять следующее:

- собирать и записывать информацию для входа в систему;

- управлять корпоративной базой данных идентификаторов пользователей;

- управлять назначением и удалением прав доступа.

Это означает, что системы, используемые для IAM, должны обеспечивать централизованную службу каталогов с контролем и прозрачностью всех аспектов пользовательской базы компании.

Цифровая идентификация предназначена не только для людей; IAM может управлять цифровыми идентификаторами устройств и приложений, чтобы обеспечить доверие между избранными устройствами в начальных условиях Zero Trust.

В облачный средах IAM может предоставляться в виде ИТ-услуги: аутентификации как услуги или идентификации как услуги (IDaaS). В обоих случаях сторонний поставщик услуг берет на себя бремя аутентификации и регистрации пользователей, а также управление их информацией.

Преимущества IAM

Технологии IAM могут использоваться для автоматического восприятия, записи и управления идентификационными данными пользователей и связанными с ними разрешениями доступа. При этом, организация получает следующие преимущества:

- Права доступа предоставляются в соответствии с политикой безопасности на предприятии, и все люди и службы должным образом аутентифицируются, авторизуются и проверяются.

- Компании, которые правильно управляют идентификационными данными пользователей, имеют больший контроль над их доступом, что снижает риск внутренних и внешних утечек данных.

- Автоматизация систем IAM позволяет предприятиям работать более эффективно, уменьшая усилия, время и деньги, которые потребовались бы для ручного управления доступом к их сетям.

- С точки зрения безопасности использование инфраструктуры IAM может упростить применение политик в отношении аутентификации, проверки и привилегий пользователей, а также решить проблемы, связанные с расширением привилегий.

- Системы IAM помогают компаниям лучше соблюдать регулирование в области безопасности. Компании также могут продемонстрировать, что любые данные, необходимые для аудита, могут быть предоставлены по запросу.

Компании могут получить конкурентные преимущества, внедряя инструменты IAM и следуя соответствующим передовым практикам. Например, технологии IAM позволяют бизнесу предоставлять пользователям за пределами организации доступ к своей сети через мобильные приложения и облачные приложения SaaS без ущерба для безопасности. Это позволяет улучшить сотрудничество, повысить производительность, повысить эффективность и снизить эксплуатационные расходы.

Технологии и инструменты IAM

Технологии IAM предназначены для упрощения процесса инициализации пользователей и настройки учётной записи. Система IAM также должна позволять администраторам мгновенно просматривать и изменять роли и права доступа различных пользователей при изменении их статуса.

Могут быть использованы несколько уровней проверки, чтобы обеспечить надлежащую проверку отдельных запросов на доступ к ресурсам. Это упрощает настройку соответствующих процессов проверки для доступа более высокого уровня, а также упрощает проверку существующих прав для предотвращения «размывания привилегий», (постепенное накопление прав доступа сверх того, что пользователям необходимо для выполнения своей работы).

Системы IAM должны использоваться для обеспечения гибкости при создании групп с конкретными привилегиями для определённых ролей, чтобы права доступа, основанные на должностных функциях сотрудников, которые можно назначать единообразно. Система также должна обеспечивать процессы запроса и утверждения изменения привилегий, потому что сотрудникам с одинаковым названием и местом работы может потребоваться индивидуальный или немного отличающийся от установленной для данной роли доступ.

Уведомление: Системы управления идентификацией и доступом IAM (2) | Telecom & IT